Können Sie es auch nicht leiden, wenn Ihnen der Sitznachbar in Zug oder Flieger ständig auf den Laptop schielt? Und wie reagieren Sie, wenn jemand einfach Ihre Briefe öffnet? Solche Verletzungen unserer Privatsphäre empfinden wir als übergriffig und versuchen, sie zu verhindern. Anders sieht es bei digitalen Briefen in Form von E‑Mails aus – hier schützen sich die Wenigsten. Wer jedoch seine Kommunikation über Computer und Smartphone nicht verschlüsselt, könnte genauso gut für jeden lesbare Postkarten schreiben. UPDATED erläutert, welche Verschlüsselungsverfahren es gibt und wie Sie Ihre digitale Kommunikation zuverlässig schützen können.

- Was bedeutet Verschlüsselung — und wer braucht sie?

- Welche Verschlüsselungsverfahren gibt es?

- So verschlüsseln Sie Ihre E‑Mails richtig

- Verschlüsselungssoftware — eine Auswahl

Was bedeutet Verschlüsselung — und wer braucht sie?

Die Alternative zu ungeschützter Kommunikation heißt „Verschlüsselung“ und ist unkomplizierter, als die meisten denken. Fast alle Chat-Programme des Smartphones verschlüsseln Unterhaltungen automatisch, ohne dass die Gesprächspartner davon etwas mitbekommen.

Das Prinzip bei Mails ist dasselbe: Sender und Empfänger müssen einen passenden Schlüssel besitzen. Dann verschlüsselt das Programm jede Botschaft noch auf dem Gerät des Absenders und schickt sie erst dann in Form kleiner Datenpakete auf den Weg. Hat der Empfänger den zum Absender passenden Schlüssel auf seinem PC, kann das Programm die Datenpakete wieder zusammensetzen und entschlüsseln.

Im besten Fall merkt man davon genauso wenig wie im Verlauf eines Whatsapp-Chats. Bevor Sie eine Software installieren, die Ihre Nachrichten auf diese Weise schützt, sollten Sie noch ein paar Grundlagen kennen – dieses Wissen erleichtert Ihnen die Wahl der für Sie besten Lösung — und das Einrichten an Ihrem PC.

Unerlässlich ist die Verschlüsselung aller „Unterhaltungen“, bei denen Sie private Daten – vor allem zahlungsrelevante Informationen – preisgeben. Dazu gehört der Schriftverkehr mit Ihrer Bank, mit Behörden, mit Geschäftspartnern oder Kunden sowie mit Online-Shops. Wenn solche Mitteilungen über eine Webseite laufen (etwa im Zuge einer Online-Bestellung), sollten Sie ebenfalls darauf achten, dass die Informationen verschlüsselt übermittelt werden (siehe SSL). Beginnt die URL (Internet-Adresse) einer solchen Webseite nicht mit „https“ – dann lassen Sie besser die Finger davon, auch wenn die Angebote vermeintlich günstig sind.

Bei allen anderen Kommunikationspartnern hängt es von Ihrem persönlichen Sicherheitsempfinden ab, ob Sie die Mails verschlüsseln wollen oder nicht — und ob Sie für diese Verschlüsselung etwas bezahlen möchten (siehe auch das Kapitel „S/MIME nutzen“).

Welche Verschlüsselungsverfahren gibt es?

Für die Verschlüsselung von Daten gibt es verschiedene Verfahren, die je nach Anwendung, beispielsweise in der Datenübertragung, eingesetzt werden. Hier ein Überblick über Funktionsweise und Unterschiede:

Geheime Botschaften

Codieren heißt auch bei der E‑Mail-Verschlüsselung nichts anderes, als dass der Text in eine Art Geheimschrift übertragen wird. Wichtig ist, wie das erfolgt beziehungsweise welches Verfahren (Schlüssel) dazu eingesetzt wird. Jeder hat als Kind geheime Botschaften erdacht und dabei einen Buchstaben durch einen anderen ersetzt – beispielsweise aus dem rückwärts buchstabierten Alphabet: Statt des „e“ als fünften Buchstaben würde dann das „v“ verwendet, den fünften Buchstaben von hinten. Kennt der Empfänger diesen Schlüssel, kann der den Geheimtext wieder in Klartext übersetzten.

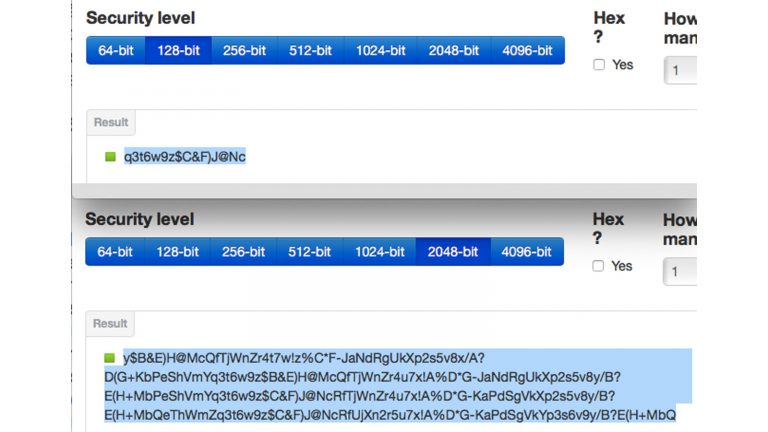

Ein solcher Schlüssel wäre allerdings für die Mail-Verschlüsselung nicht ausreichend. Das Alphabet hat nur 26 Buchstaben, und selbst mit einem einfachen PC sind alle möglichen Kombinationen blitzschnell ausprobiert und der Schlüssel geknackt. In der digitalen Welt wird die Länge (=Sicherheit) eines Schlüssels in Bit gemessen. Hier gilt: je länger, desto besser. Gute Verschlüsselungsprogramme nutzen Schlüssel von mindestens 256 Bit.

Schlüssel oder Schlüsselpaar

Ebenso wichtig wie die Länge ist die Zahl der eingesetzten Schlüssel für das Lesen und Schreiben geschützter Mails.

Für bekannte Gesprächspartner

Die so genannte symmetrische Verschlüsselung setzt auf einen Schlüssel, der beim Absender und Empfänger installiert ist und codierte Botschaften in Klartext übersetzt. Solche Schlüssel eignen sich prima für die Kommunikation mit bekannten Gesprächspartnern.

Für unbekannte Gesprächspartner

Was aber, wenn Sie eine verschlüsselte Kommunikation auch Teilnehmern anbieten wollen, die Sie bisher noch nicht kennen? Das wäre beispielsweise der Fall, wenn es Ärger in Klasse Ihres Kindes gibt und Sie mit den Eltern anderer betroffener Kinder per Mail kommunizieren wollen. Dafür gibt es zwei Optionen:

Asymmetrische Verfahren:

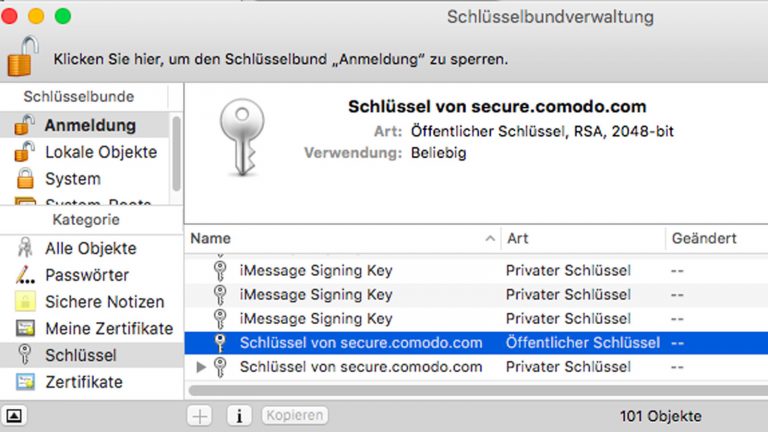

Es bietet sich das asymmetrische Verfahren an, das mit zwei Schlüsseln arbeitet: einem privaten (private key) und einem öffentlichen (public key). Für die Mails an die anderen Eltern erstellen Sie ein Schlüsselpaar aus private und public key. Den öffentlichen Schlüssel können Sie mit Ihrer Nachricht an alle Adressaten schicken. Diese können damit dann ihre Antwort verschlüsseln, während Sie zum Lesen der Antworten Ihren privaten Schlüssel benötigen. Die Kombination beider Schlüssel stellt auch hier eine vor Mitlesern geschützte Unterhaltung sicher. Ein weiterer Vorteil der asymmetrischen Verschlüsselung ist, dass stets nur der öffentliche Schlüssel weitergegeben wird und der private beim Absender bleibt.

Hybride Verschlüsselung:

Die asymmetrische Verschlüsselung benötigt etwas mehr Zeit als die symmetrische Variante. Aus diesem Grund hat sich noch die so genannte hybride Verschlüsselung etabliert. Sie kombiniert beide Verfahren so, dass die Kommunikation mit der Sicherheit einer asymmetrischen und der Geschwindigkeit einer symmetrischen Verschlüsselung abläuft.

Der Algorithmus

Spätestens bei der Installation einer Software zur Verschlüsselung werden Ihnen verschiedene Algorithmen zur Wahl angeboten, je nachdem, welche Standards Ihr Mail-Programm unterstützt. Ein Algorithmus bestimmt die Arbeitsweise der Verschlüsselung. Die Gebräuchlichsten werden hier kurz vorgestellt:

DES (Data Encryption Standard):

Der weit verbreitete Standard DES nutzt das symmetrische Verfahren und dabei eine kurze Schlüssellänge von lediglich 56 Bit. Eine sichere Kommunikation ist nur in der überarbeiteten Version als Triple DES (TDES, 3DES) gewährleistet.

AES (Advanced Encryption Standard):

Das symmetrische Verfahren AES gilt als Nachfolger des DES. Je nach Schlüssellänge tritt es als AES-128 oder AES-256 auf (um nur die häufigsten Versionen zu nennen).

RSA (Rivest, Shamir, Adleman)-Kryptografie:

Dieser Standard nutzt die asymmetrische Verschlüsselung, ist aber deutlich langsamer als die beiden Erstgenannten.

S/MIME (Secure/Multipurpose Internet Mail Extensions):

S/MIME gilt als sicher und hat sich quasi als Industriestandard durchgesetzt. Er versendet einen privaten und einen öffentlichen Schlüssel. Der Standard lässt sich in alle gängigen Mail-Programme integrieren. Zuvor müssen Sie jedoch ein entsprechendes Zertifikat erwerben, das die Echtheit von Sender und Empfänger garantiert.

PGP (Pretty Good Privacy):

PGP funktioniert ähnlich wie S/MIME, allerdings werden die erforderlichen Zertifikate hier nicht von einer übergeordneten Instanz ausgestellt, sondern von den anderen Nutzern, die dann selbst beurteilen, wie sicher sie das Zertifikat einstufen. Leider sind die Standards S/MIME und PGP nicht miteinander kompatibel.

SSL (Secure Sockets Layer):

Mit diesem Standard wird die Kommunikation im Internet verschlüsselt. Das erkennen Sie beispielsweise an der URL (Adresse einer Webseite), die dann nicht mit „http://…“, sondern mit „https://…“ beginnt. Das „s“ ist der Hinweis, dass die Kommunikation auf einer Webseite (etwa der Ihrer Bank oder der eines Onlineshops) über einen eigenen Server verschlüsselt abläuft. SSL ist mittlerweile in neueren Versionen als SSLv2, SSLv3 oder TLS im Einsatz.

So verschlüsseln Sie Ihre E‑Mails richtig

Wichtig ist, dass das Ver- und Entschlüsseln auf den Eingabegeräten, also Smartphone, Tablet oder PC des Senders und des Empfängers erfolgt und nicht etwa auf dem Server eines zwischengeschalteten Dienstleisters. Diese Ende-zu-Ende-Verschlüsselung ist die sicherste Form. Nutzen Sie Zwischenstationen – etwa den Server eines Dienstleisters – für die Absicherung Ihrer Nachrichten, sind Ihre Botschaften auf dem Weg zum Server und auf dem Server selbst ungeschützt und damit zumindest für den Dienstleister lesbar.

S/MIME nutzen

Wenn Sie sichere Mails ohne großen Aufwand von Ihrem Rechner verschicken wollen, sollten Sie auf S/MIME setzen. Viele Mail-Programme sind schon entsprechend vorbereitet, etwa Apples Mail auf iPhone, iPad und Mac. Bei anderen – etwa dem Mailprogramm Thunderbird — müssen Sie eine Erweiterung (ein Plug-in) installieren. Sie können damit Ihre vertraute Software weiter nutzen und müssen keine neuen Kontakte oder Postfächer einrichten.

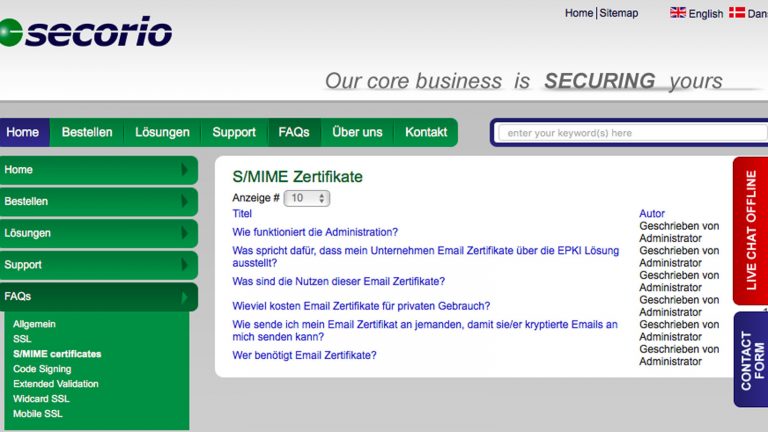

Der erste Schritt ist hier, sich ein S/MIME-Zertifikat zu besorgen. Diese Zertifikate gibt es in unterschiedlichen Sicherheitsstufen — kostenlos oder kostenpflichtig.

Keine Sorge, kostenlos erhältliche Zertifikate verschlüsseln ebenso sicher wie kostenpflichtige, der Unterschied liegt in der Kontrolle der Antragstelleridentität und der Gültigkeitsdauer.

Kostenlose Zertifikate prüfen nur die Mail-Adresse des Absenders und sind meist nur ein Jahr lang gültig. Kostenpflichtige Zertifikate verlangen eine persönliche Identifizierung des Absenders mit Name und Anschrift (etwa per Postident-Verfahren) oder Zugehörigkeit zu einem Unternehmen oder einer Institution. Kostenpflichtige Zertifikate erhalten Sie beispielsweise bei PSW Group oder Globalsign, kostenlose bei Comodo oder Secorio.

Schritt für Schritt: Zertifikat beantragen und einrichten

Ein Zertifikat für den Versand verschlüsselter Mails ist schnell organisiert und Ihr Mail-Programm – je nach Gerät und Betriebssystem – mit wenigen Klicks entsprechend eingerichtet. Wir zeigen den Antrag auf ein kostenloses Verfahren bei Comodo:

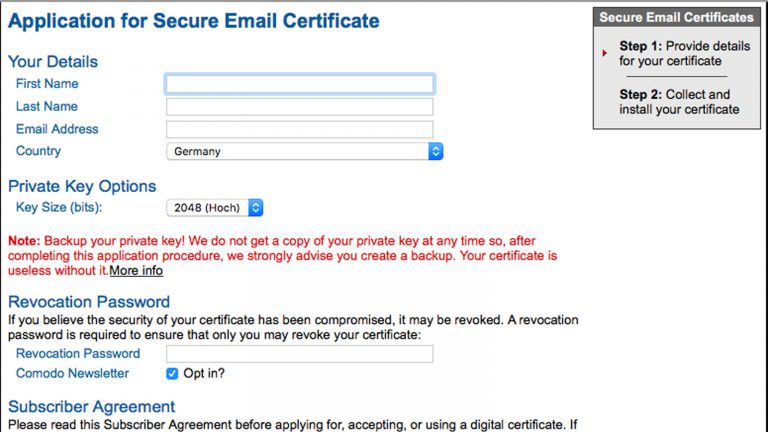

Im nächsten Fenster „Application for Secure Email Certificate“ geben Sie Ihre Daten ein – darunter die Mail-Adresse, für die Sie das Passwort beantragen, wählen die Schlüssellänge (am besten die Standardeinstellung 2048 beibehalten) und ein so genanntes „Revoke“-Passwort, mit dem Sie das Zertifikat notfalls wieder für ungültig erklären können.

Sobald Sie die Geschäftsbedingungen akzeptieren und auf „next“ klicken, erhalten Sie eine Bestätigung und eine Nachricht an die angegebene Mail-Adresse — mit einer Installationsanleitung. Klicken Sie in der Mail auf „Click and Install Comodo Email Certificate“.

Das weitere Vorgehen richtet sich danach, ob Sie Mails auf Ihrem Smartphone, Tablet oder Rechner verschlüsseln möchten und welches E‑Mail-Programm Sie nutzen. Ausführliche Installationsanweisungen für die wichtigsten Geräte finden Sie hier:

Apple Mac, iPhone und iPad, Windows 10 und mobile, Outlook.

Verschlüsselungssoftware — eine Auswahl

Neben den bisher vorgestellten Maßnahmen gibt es noch eine ganze Reihe nützlicher Programme rund um das Thema Verschlüsselung. UPDATED hat eine Auswahl für Sie zusammengestellt:

- GnuPG: Das kostenlose Open-Source-Programm basiert auf PGP (siehe Algorithmen), liegt in Versionen für fast jedes Betriebssystem vor, ist allerdings nicht ganz einfach zu installieren. Daher sollten Sie eine der zahlreichen angepassten Versionen (Distributionen) wie gpg4Win (Windows), WebPG (Web-Mail-Dienste) oder Enigma (Thunderbird) verwenden.

- Prettyeasyprivacy: Auch dieses Open-Source-Programm ist kostenlos und bietet Schlüssel für einen sicheren Mail-Versand. Interessant sind hier die mobilen Versionen für Smartphones (Android und in Kürze auch iOS).

- Volksverschlüsselung: Mit dieser Software erleichtern die Deutsche Telekom und das Fraunhofer Institut die Verschlüsselung. Bislang ist das kostenlose Programm nur für Windows (Version 7 bis 10) verfügbar.

© 2017 Fraunhofer SIT

© 2017 Fraunhofer SITMit einem besonders einfach anzuwendenden Tool wollen die Telekom und das Fraunhofer Institut dazu beitragen, dass mehr E‑Mails verschlüsselt werden. - Onsite.org: Wer seine Mail-Adresse im Internet veröffentlichen möchte, ohne von Spam eingedeckt zu werden, kann sie auf dieser Webseite verschlüsseln lassen.

- Cryptool: Wer mehr zum Thema Kryptografie wissen möchte, findet bei den Autoren kostenloser Cryptools jede Menge Informationen und Anregungen sowie Programme, um Kryptografie und Kryptoanalyse auf Smartphones, unter Windows, macOS oder Linux auszuprobieren.

Fazit: Mails verschlüsseln sollte Standard sein

Geschäftlicher E‑Mail-Verkehr und Nachrichten mit sensiblen Daten sollten verschlüsselt werden. Dass die meisten Programme und Services zur Verschlüsselung nichts kosten, ist ein weiteres Argument dafür, sie auch zu verwenden. Wer einmal Zertifikat und Schlüssel eingerichtet hat, merkt beim Versenden kaum etwas von den im Hintergrund laufenden Absicherungsprozessen.

Disclaimer Die OTTO (GmbH & Co KG) übernimmt keine Gewähr für die Richtigkeit, Aktualität, Vollständigkeit, Wirksamkeit und Unbedenklichkeit der auf updated.de zur Verfügung gestellten Informationen und Empfehlungen. Es wird ausdrücklich darauf hingewiesen, dass die offiziellen Herstellervorgaben vorrangig vor allen anderen Informationen und Empfehlungen zu beachten sind und nur diese eine sichere und ordnungsgemäße Nutzung der jeweiligen Kaufgegenstände gewährleisten können.